Doxis Blog Customer Storys & Lösungen

Berechtigungskonzepte: Keiner will sie, jeder braucht sie

Mit Berechtigungskonzepten kontrollieren und bestimmen Unternehmen, wer auf welche Daten und Dokumente zugreifen darf. Dadurch bleiben Informationen zu jeder Zeit geschützt und Prozesse konform. In diesem Beitrag erfahren Sie, wofür Sie Berechtigungskonzepte benötigen, wie Sie diese aufsetzen und auf Drittsysteme übertragen.

Was ist ein Berechtigungskonzept? Definition

Unter einem Berechtigungskonzept ist laut Definition die Summe aus allen Berechtigungsregeln im gesamten Unternehmen gemeint. Oder anders ausgedrückt: Ein Berechtigungskonzept regelt, unter welchen Umständen Mitarbeitende bestimmte Informationen einsehen dürfen.

In der Regel sind Berechtigungskonzepte in digitalen Anwendungen hinterlegt. Ist der Mitarbeitende laut Berechtigungskonzept autorisiert, die Informationen einzusehen, kann er auf die Datei zugreifen. Unautorisierte Anfragen lehnt das System ab.

Warum ist Berechtigungsmanagement für Unternehmen wichtig?

Berechtigungskonzepte zielen darauf ab, Zugriffsrechte effizient zu verwalten. Nicht jeder Mitarbeitende oder jede Benutzergruppe erhält demnach Zugriff auf jedes Dokument. Dafür gibt es gute Gründe:

Informationsflut gering halten

Mit einem Berechtigungskonzept halten Sie die Informationsflut für Mitarbeitende gering. Die hohen Datenmengen erschweren es Mitarbeitenden ohnehin, die richtigen Informationen zu finden. Wächst die Informationsflut noch weiter, verlangsamt sich die Suche nach den richtigen Ressourcen umso mehr – insbesondere, wenn Mitarbeitende nicht das Wissen besitzen, um die Informationen zu verwerten.

Ein gutes Berechtigungskonzept sorgt dafür, dass:

- ein Mitarbeitender nur die Dokumente sieht, die er wirklich braucht.

- festgelegte Regelungen ihm Zugriff auf vertrauliche Daten geben können, wenn das für seine Arbeit nötig ist.

- durch die Zugriffsbeschränkung weniger unnötige Informationen angezeigt werden.

- der Mitarbeitende sich besser auf das Wesentliche konzentrieren kann.

Ein Beispiel: Sieht ein HR-Mitarbeitender ein Dokument zu Umsatzzahlen, interpretiert er diese eventuell falsch. Er schließt aus den Zahlen, dass es dem Unternehmen schlecht geht. Das verunsichert ihn. Tatsächlich handelt es sich bei den Umsatzzahlen aber um ein unfertiges Arbeitsdokument. Der Jahresabschluss ist noch nicht finalisiert und viele Deals, die das Ergebnis ins Positive wenden, sind noch nicht eingerechnet.

Datenschutz und Datenintegrität einhalten

Von zentraler Wichtigkeit im Berechtigungsmanagement ist zudem, dass nicht jeder im Unternehmen alles sehen darf – oder sehen soll. Gehaltsabrechnungen zählen zum Beispiel zu den personenbezogenen Daten. Diese sind vertraulich zu behandeln. Dazu verpflichtet die DSGVO Unternehmen. Das gilt neben Gehaltsabrechnungen für viele weitere Mitarbeitende- oder auch Kundendaten.

Berechtigungskonzepte legen fest, dass nur Personen, die für den jeweiligen Vorgang verantwortlich sind, personenbezogene Informationen einsehen dürfen – also nur diejenigen, die diese für ihre Arbeit benötigen.

Dahinter steht das Need-to-know-Prinzip. Dabei handelt es sich um ein Sicherheitskonzept in IT-Anwendungen, das Personengruppen nur Zugriff auf die Informationen gewährt, die sie für die Erfüllung ihrer Aufgaben benötigen. Die Datenzugriffe zu begrenzen, dient hier auch der Datensicherheit.

Geheimhaltungsvereinbarungen wahren

Die Sicherheitsanforderungen von Daten steigen zusätzlich, wenn es sich um externe Daten handelt. Im Umgang mit anderen Organisationen erhält das eigene Unternehmen immer wieder Informationen, die vertraulich sind. Geheimhaltungsvereinbarungen legen fest, dass das Unternehmen die Inhalte besonders schützt. Diese Vereinbarungen lassen sich durch Berechtigungskonzepte intern abbilden.

Geschäftsgeheimnisse schützen

Hohen Schutz benötigen zudem Ressourcen, die höchsten Einfluss auf den Geschäftserfolg eines Unternehmens haben. Das Berechtigungskonzept schützt Geschäftsgeheimnisse vor den Augen der Mitarbeitenden und vor allem der Konkurrenz. So sind sensible Informationen nur für eine ausgewählte Gruppe an Personen zugänglich.

7 Gründe, warum die Personalabteilung ein modernes Dokumentenmanagement benötigt

Entdecken Sie 7 Gründe, warum Ihr HR-Team von einem modernen DMS profitieren wird!

Jetzt lesenBerechtigungskonzept erstellen: Welche Arten gibt es?

Jedes Berechtigungskonzept funktioniert nach Identitäten. Diese sind entweder personenbezogen, rollenbezogen oder dokumenten- beziehungsweise informationsbezogen angelegt.

Personenbezogen

Das personenbezogene Berechtigungskonzept bestimmt, welche Mitarbeitende oder Benutzende auf welche Information zugreifen dürfen. Da die Berechtigung für jeden Mitarbeitenden einzeln erstellt wird, ist dieses Verfahren in der Handhabung aufwändig. Das Problem: Sie müssen das Berechtigungskonzept immer anpassen, wenn sich etwas im Unternehmen mitarbeiterseitig verändert – nämlich immer dann, wenn Mitarbeitende das Unternehmen verlassen, in das Unternehmen eintreten, ihre Position ändern oder im Rahmen der Organisation neue Aufgaben übernehmen.

Deshalb empfehlen sich Berechtigungen auf Personenbasis nur für kleine Unternehmen mit wenigen Mitarbeitenden. Hier ist der administrative Aufwand, der mit dem Vorgehen verbunden ist, noch überschaubar.

Rollenbezogen

Weniger aufwändig ist das rollenbasierte Berechtigungskonzept. Statt für jeden einzelnen Mitarbeitenden ein eigenes Konzept zu erstellen, wird für jede Rolle im Unternehmen ein passendes Berechtigungskonzept definiert. Dazu gehören zum Beispiel Benutzergruppen, die bestimmte Positionen oder Aufgabenbereiche abbilden. So sind die Zugriffsrechte direkt an die jeweilige Rolle gekoppelt. Neue Mitarbeitende oder Personen, die intern die Rolle, die Abteilung oder den Bereich wechseln, übernehmen diese Berechtigungen automatisch.

Dokumenten- oder informationsbezogen

Alternativ legen Sie Berechtigungskonzepte dokumenten- beziehungsweise informationsbezogen, also unabhängig von Personen, an. Hier gibt es mehrere Möglichkeiten:

- Auf Aktenebene: bestimmt, auf welche Akten Mitarbeitende Zugriff haben. Zum Beispiel dürfen nur Mitarbeitende aus HR und die Mitarbeitende selbst die Mitarbeiterakte einsehen.

- Auf Ordnerebene: bestimmt, welche Unterordner in Akten Mitarbeitende einsehen dürfen und welche nicht. Zum Beispiel darf der HR-Mitarbeitende Lieferantenakten öffnen und den Ordner mit den Stammdaten einsehen, der Rechnungsordner ist ihm aber nicht zugänglich.

- Auf Dokumententyp-Ebene: bestimmt, welche Dokumentenarten/-typen Mitarbeitende in den Ordnern der jeweiligen Akte einsehen dürfen. Zum Beispiel darf der Recruiter zwar die Stammdaten eines Mitarbeitenden einsehen, aber nicht die Krankmeldungen und Urlaubsanträge.

Wie schreibt man ein Berechtigungskonzept? Muster und Schritt-für-Schritt-Anleitung

Wenn Sie sich entschieden haben, auf welche Art und Weise Sie das Berechtigungskonzept aufbauen, können Sie dieses erstellen.

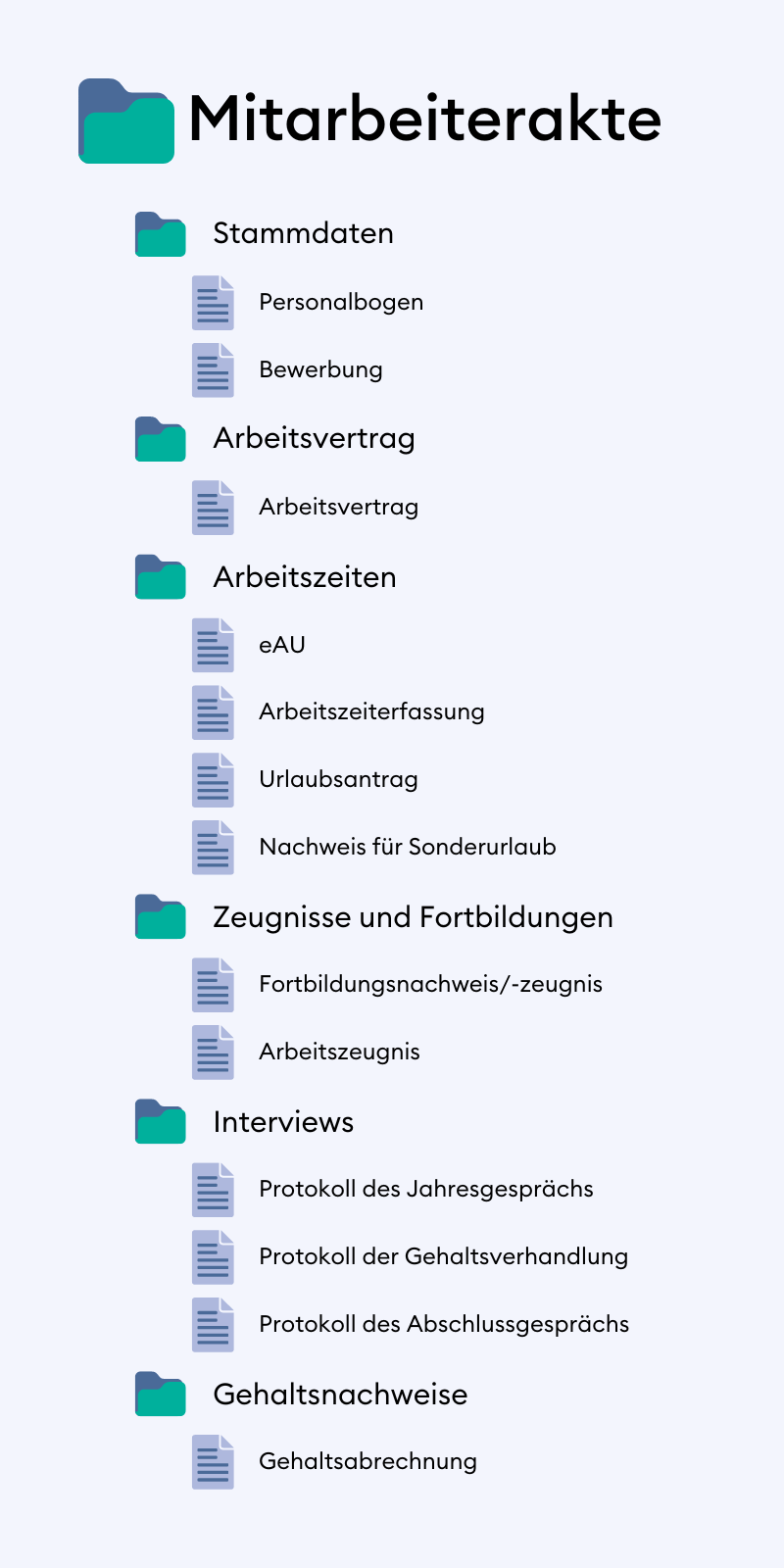

Schritt 1: Akten, Unterordner und Dokumentenarten je Akte auflisten

Im ersten Schritt listen Sie alle Akten auf, für die Sie ein Berechtigungskonzept erstellen möchten. Jede Akte unterteilen Sie in mehrere Unterordner. Diese füllen Sie wiederum mit allen Dokumenten, die dem Ordner zugehörig sind.

Eine Mitarbeiterakte erstellen Sie beispielsweise nach folgendem Schema:

Schritt 2: Zugriffsberechtigte Rollen und Personen listen

Im nächsten Schritt bestimmen Sie das Rollenkonzept. Dafür listen Sie alle Rollen und Personen auf, die Zugriffsrechte haben. Am Beispiel einer HR-Abteilung sind das:

-

CPO/CHRO

-

Vice President HR

-

HR Manager

-

Payroll Manager

-

HR Generalist

-

Trainer/Personalentwickler

-

HR Analyst

-

Recruiter

-

Der Mitarbeitende der eigenen Mitarbeiterakte selbst

Schritt 3: Berechtigungen für jede Rolle zuordnen

Nun geht es in die Berechtigungsvergabe. Sie bestimmen, welche Rolle worauf Zugriff hat, zum Beispiel:

-

CPO/CHRO, Vice President HR und HR Manager dürfen auf alles zugreifen.

-

Der Payroll Manager darf ausschließlich auf die Ergebnisse der Gehaltsverhandlung und Gehaltsabrechnungen zugreifen.

-

Der Recruiter darf so lange auf die Mitarbeiterakte zugreifen, bis der Arbeitsvertrag abgeschlossen ist.

-

Und so weiter.

Das Gute ist: Bei der Erstellung eines Berechtigungskonzepts gibt es kein Richtig oder Falsch. Jedes Unternehmen hat eigene Anforderungen und Vorgaben und entscheidet selbst, wie es die Verwaltung der Zugriffsrechte am besten gestaltet.

Rollen- und Berechtigungskonzept im ECM

Vorteile entstehen, wenn Sie Ihre Berechtigungskonzepte in digitale Tools integrieren. Dazu zählen beispielsweise Identitätsverwaltungs-Systeme (Identity Access Management) oder Enterprise Content Management Systeme, in denen Sie ohnehin alle informationsbezogenen Daten verwalten.

Eine Veränderung an Berechtigungen lässt sich direkt in der Software vornehmen. Dokumentenspezifische Berechtigungen bleiben dabei erhalten – auch wenn sich die Verwendung des Dokuments im Unternehmen verändert, etwa wenn es von der Ablage ins Archiv wandert.

Als Enterprise Content Management System (ECM-System) ist Doxis maximal individualisierbar und konfigurierbar. Das ermöglicht es auch, sehr komplexe Berechtigungskonzepte zu erstellen. Wenn Sie Drittsysteme über Schnittstellen in das ECM-System integrieren oder umgekehrt, werden auch die Berechtigungen übernommen. Das bedeutet, dass Ihre Berechtigungen automatisch für die gesamte angeschlossene Systemlandschaft gelten.

Berechtigungskonzepte in SAP: In Doxis erstellte Konzepte in SAP SuccessFactors abbilden

Doxis besitzt unter anderem eine Schnittstelle zu SAP SuccessFactors. Durch die Systemintegration übernimmt SAP alle Berechtigungskonzepte von Doxis. Das gilt auch für dokumentenbasierte SAP-Prozesse, die Sie über Doxis P2P oder Doxis O2C abbilden. In Doxis definierte Berechtigungen greifen nämlich auch direkt in SAP – etwa bei der Verarbeitung von Eingangsrechnungen, Bestellungen oder Ausgangsrechnungen. Damit ist sichergestellt, dass Verantwortliche beziehungsweise Benutzer in SAP nur die Dokumente und Daten sehen, für die sie in Doxis berechtigt sind.

Sprich: Doxis überträgt alle Berechtigungskonzepte so, dass sie in SAP SuccessFactors automatisch greifen. Zeigt das Berechtigungskonzept in Doxis an, dass eine Person die Gehaltsabrechnungen nicht sehen darf, bleiben diese für jene auch in SAP SuccessFactors unzugänglich.

In SAP SuccessFactors arbeiten und in Doxis Prozesse managen

Wie die SmartBridge von Doxis die dokumentenbezogene Arbeit in SAP durch Automatisierung beschleunigt und einen schnellen Dokumentenzugriff ermöglicht.

Jetzt Produktbroschüre lesenHält sich die KI auch an Berechtigungskonzepte?

Ob sich künstliche Intelligenz (KI) als Hilfsmittel an Berechtigungskonzepte hält, hängt von zwei Fragen ab:

-

Wie ist die KI im System eingebunden?

-

Teilt sich die KI einen Datenpool mit dem ECM-System?

In Doxis hält sich die KI Doxi an die hinterlegten Berechtigungskonzepte und Regeln. Doxi agiert mit den gleichen Berechtigungen, wie der Doxis User, der die KI verwendet. Bei einer Anfrage wird also der Datenbestand entsprechend der Zugriffsberechtigungen des Users gefiltert.

Fragen Mitarbeitende zum Beispiel nach sensiblen Daten, die nicht seinen Zugriffsrechten entsprechen, erhält er diese Informationen auch nicht von Doxi. Gemäß Zugriffskontrolle antwortet Doxi nur auf die Informationen, für die der Mitarbeitende berechtigt ist. So geht mit der Nutzung der KI kein Risiko einher.

Übrigens: Möchte ein User Doxi für die allgemeine Informationsrecherche nutzen, können Sie als Administrator über System-Prompts entsprechende Einschränkungen festlegen. Ein Beispiel verdeutlicht die Bedeutung dahinter: Doxi soll in Chats nicht dafür verwendet werden, dem User Essensvorschläge oder Reisetipps zu geben.

Mit systemübergreifenden Berechtigungskonzepten Informationen schützen

Berechtigungskonzepte sind für Unternehmen die Lösung für typische Herausforderungen in puncto Datensicherheit: Mit ihnen schützen Organisationen ihre Daten und minimieren durch eine klar geregelte Zugriffskontrolle die Datenflut für jeden Mitarbeitenden. Richtig angewendet, erhöhen sie die Produktivität, Sicherheit und erleichtern schnelle Zugriffe auf gesuchte Informationen. Dabei gewähren ECM-Systeme die Einhaltung und Überprüfung von Zugriffsrechten systemübergreifend. Sind die Berechtigungen einmal in Doxis hinterlegt, greifen diese über die Schnittstellen in jedem Drittsystem. So gehen Sie den Einsatz von Berechtigungskonzepten effizient an.

Die häufigsten Fragen zu Berechtigungskonzepten

Wie können wir helfen?

+49 (0) 228 90896-0Ihre Nachricht hat uns erreicht!

Wir freuen uns über Ihr Interesse und melden uns in Kürze bei Ihnen.